Cyber Crime di Dunia Maya

my marquee

Rabu, 07 November 2012

FBI Melapor, Haryo ditankap POLRI

Seorang warga negara Indonesia diduga terlibat kasus penipuan terhadap seorang warga negara Amerika Serikat melalui penjualan online. Kasus ini terungkap setelah Markas Besar Kepolisian mendapat laporan dari Biro Penyelidik Amerika Serikat.

"FBI menginformasikan tentang adanya penipuan terhadap seorang warga negara Amerika yang berinisial JJ, yang diduga dilakukan oleh seorang yang berasal dari Indonesia," kata Kepala Biro Penerangan Masyarakat, Brigjen Pol Boy Rafli Amar, di Mabes Polri, Kamis 11 Oktober 2012.

Boy mengatakan seorang warga Indonesia itu menggunakan nama HB untuk membeli sebuah alat elektronik melalui pembelian online. "Jadi ini transaksi melalui online, tetapi lintas negara. Jadi transaksinya dengan pedagang yang ada di luar negeri, khususnya Amerika," kata Boy.

Dalam kasus ini, kata Boy, Mabes Polri telah menetapkan satu tersangka berinisial MWR. Dia memanfaatkan website www.audiogone.com yang memuat iklan penjualan barang.

Kemudian, kata Boy, MWR menghubungi JJ melalui email untuk membeli barang yang ditawarkan dalam website itu. "Selanjutnya kedua belah pihak sepakat untuk melakukan transakasi jual beli online. Pembayaran dilakukan dengan cara transfer dana menggunakan kartu kredit di salah satu bank Amerika," kata dia.

Setelah MWR mengirimkan barang bukti pembayaran melalui kartu kredit, maka barang yang dipesan MWR dikirimkan oleh JJ ke Indonesia. Kemudian, pada saat JJ melakukan klaim pembawaran di Citibank Amerika, tapi pihak bank tidak dapat mencairkan pembayaran karena nomor kartu kredit yang digunakan tersangka bukan milik MWR atau Haryo Brahmastyo.

"Jadi korban JJ merasa tertipu, dan dirugikan oleh tersangka MWR," kata Boy.

Dari hasil penyelidikan, MWR menggunakan identitas palsu yaitu menggunakan KTP dan NPWP orang lain. Sementara barang bukti yang disita adalah laptop, PC, lima handphone, KTP, NPWP, beberapa kartu kredit, paspor, alat scanner, dan rekening salah satu bank atas nama MWRSD.

Atas perbuatannya, tersangka dikenai Pasal 378 atau Pasal 45 ayat 2 junto Pasal 28 Undang-Undang nomor 11 tentang Informasi Transaksi Elektronik, yang berbunyi ;

(1) Setiap Orang dengan sengaja dan tanpa hak menyebarkan berita bohong dan menyesatkan yang

mengakibatkan kerugian konsumen dalam Transaksi Elektronik.

(2) Setiap Orang dengan sengaja dan tanpa hak menyebarkan informasi yang ditujukan untuk

menimbulkan rasa kebencian atau permusuhan individu dan/atau kelompok masyarakat tertentu

berdasarkan atas suku, agama, ras, dan antargolongan (SARA).

Dengan pidana penjara paling lama 6 (enam) tahun dan/atau denda paling banyak Rp. 1.000.000.000,00 (satu miliar rupiah)

Selain itu, polri juga menerapkan Pasal 3 Undang-Undang nomor 8 tahun 2010 tentang Pencucian Uang. Selain itu, juga dikenakan pasal pemalsuan yaitu Pasal 378 dan beberapa pasal tambahan Pasal 4 ayat 5, dan pasal 5 UU no 8 tahun 2010. (ren)

Saat ini tersangka tengah menjalani proses hukum yang berlaku dan sudah berstatus tahanan negara Republik Indonesia.

referensi : inet.detik.com

wikipedia.com/fbi

Senin, 29 Oktober 2012

Cara Pembuktian Cyber Crime Menurut Hukum Indonesia

Secara garis besar, Cyber Crime terdiri dari dua jenis, yaitu;

1. kejahatan yang menggunakan teknologi informasi (“TI”) sebagai fasilitas; dan

2. kejahatan yang menjadikan sistem dan fasilitas TI sebagai sasaran.

Berdasarkan UU No. 11 Tahun 2008 tentang Informasi dan Transaksi Elektronik

(“UU ITE”), hukum Indonesia telah mengakui alat bukti elektronik atau

digital sebagai alat bukti yang sah di pengadilan. Dalam acara kasus

pidana yang menggunakan Kitab Undang-Undang Hukum Acara Pidana (KUHAP), maka UU ITE ini memperluas dari ketentuan Pasal 184 KUHAP mengenai alat bukti yang sah.

Pasal 5

(1)Informasi Elektronik dan/atau Dokumen Elektronik dan/atau hasil cetaknya merupakan alat bukti hukum yang sah.

(2)Informasi

Elektronik dan/atau Dokumen Elektronik dan/atau hasil cetaknya

sebagaimana dimaksud pada ayat (1) merupakan perluasan dari alat bukti

yang sah sesuai dengan Hukum Acara yang berlaku di Indonesia.

(3) Informasi

Elektronik dan/atau Dokumen Elektronik dinyatakan sah apabila

menggunakan Sistem Elektronik sesuai dengan ketentuan yang diatur dalam

Undang- Undang ini.

(4) Ketentuan mengenai Informasi Elektronik dan/atau Dokumen Elektronik sebagaimana dimaksud pada ayat (1) tidak berlaku untuk:

a. surat yang menurut Undang-Undang harus dibuat dalam bentuk tertulis; dan

b. surat beserta dokumennya yang menurut Undang-Undang harus dibuat dalam

bentuk akta notaril atau akta yang dibuat oleh pejabat pembuat akta.

Pasal 6

Dalam hal terdapat ketentuan lain selain yang

diatur dalam Pasal 5 ayat (4) yang mensyaratkan bahwa suatu informasi

harus berbentuk tertulis atau asli, Informasi Elektronik dan/atau

Dokumen Elektronik dianggap sah sepanjang informasi yang tercantum di

dalamnya dapat diakses, ditampilkan, dijamin keutuhannya, dan dapat dipertanggungjawabkan sehingga menerangkan suatu keadaan.

Menurut keterangan Kepala Unit V Information dan Cyber Crime Badan Reserse Kriminal Mabes Polri, Kombespol Dr. Petrus Golose dalam wawancara penelitian Ahmad Zakaria, S.H.,

pada 16 April 2007, menerangkan bahwa Kepolisian Republik Indonesia

(“Polri”), khususnya Unit Cyber Crime, telah memiliki Standar

Operasional Prosedur (SOP) dalam menangani kasus terkait Cyber Crime. Standar yang digunakan telah mengacu kepada standar internasional yang telah banyak digunakan di seluruh dunia, termasuk oleh Federal Bureau of Investigation (“FBI”) di Amerika Serikat.

Karena terdapat banyak perbedaan antara cyber crime

dengan kejahatan konvensional, maka Penyidik Polri dalam proses

penyidikan di Laboratorium Forensik Komputer juga melibatkan ahli

digital forensik baik dari Polri sendiri maupun pakar digital forensik

di luar Polri. Rubi Alamsyah, seorang pakar digital forensik Indonesia, dalam wawancara dengan Jaleswari Pramodhawardani dalam situs perspektifbaru.com, memaparkan mekanisme kerja dari seorang Digital Forensik antara lain:

1. Proses Acquiring dan Imaging

Setelah penyidik menerima barang bukti digital, maka harus dilakukan proses Acquiring dan Imaging

yaitu mengkopi (mengkloning/menduplikat) secara tepat dan presisi 1:1.

Dari hasil kopi tersebutlah maka seorang ahli digital forensik dapat

melakukan analisis karena analisis tidak boleh dilakukan dari barang

bukti digital yang asli karena dikhawatirkan akan mengubah barang bukti.

2. Melakukan Analisis

Setelah melakukan proses Acquiring dan Imaging, maka dapat dilanjutkan untuk menganalisis isi data terutama yang sudah dihapus, disembunyikan, di-enkripsi, dan jejak log file

yang ditinggalkan. Hasil dari analisis barang bukti digital tersebut

yang akan dilimpahkan penyidik kepada Kejaksaan untuk selanjutnya dibawa

ke pengadilan.

Dalam menentukan locus delicti atau tempat kejadian perkara suatu tindakan cyber crime, penulis tidak mengetahui secara pasti metode yang diterapkan oleh penyidik khususnya di Indonesia. Namun untuk Darrel Menthe dalam bukunya Jurisdiction in Cyberspace : A Theory of International Space, menerangkan teori yang berlaku di Amerika Serikat yaitu:

1. Theory of The Uploader and the Downloader

Teori ini menekankan bahwa dalam dunia cyber terdapat 2 (dua) hal utama yaitu uploader (pihak yang memberikan informasi ke dalam cyber space) dan downloader (pihak yang mengakses informasi)

2. Theory of Law of the Server

Dalam pendekatan ini, penyidik memperlakukan server di mana halaman web secara fisik berlokasi tempat mereka dicatat atau disimpan sebagai data elektronik.

3. Theory of International Space

Menurut teori ini, cyber space

dianggap sebagai suatu lingkungan hukum yang terpisah dengan hukum

konvensional di mana setiap negara memiliki kedaulatan yang sama.

Sedangkan pada kolom “Tanya Jawab UU ITE” dalam laman http://www.batan.go.id/sjk/uu-ite dijelaskan bahwa dalam menentukan tempus delicti atau waktu kejadian perkara suatu tindakan cyber crime, maka penyidik dapat mengacu pada log file, yaitu sebuah file yang berisi daftar tindakan dan kejadian (aktivitas) yang telah terjadi di dalam suatu sistem komputer.

Sumber :

http://www.hukumonline.com/klinik/detail/cl3077/cara-pembuktian-cyber-crime-menurut-hukum-indonesia

Minggu, 28 Oktober 2012

Macam Macam Cybercrime dan Undang-Undang yang Membahas Cybercrime

PENGERTIAN CYBER CRIME

Cybercrime adalah istilah yang mengacu kepada aktivitas kejahatan dengan menggunakan komputer atau jaringan komputer sebagai alat, sasaran atau tempat terjadinya kejahatan tersebut. Di berbagai literatur, cybercrime dideteksi dari dua sudut pandang :

1. Kejahatan yang Menggunakan Teknologi Informasi sebagai Fasilitas, contohnya: pencurian Account Internet, penipuan lewat Email (Fraud), pemalsuan/pencurian Kartu Kredit, pembajakan, pornografi, Email Spam, perjudian online, terorisme, isu sara, situs yang menyesatkan dan lain sebagainya.

2. Kejahatan yang Menjadikan Sistem Teknologi Informasi sebagai sasaran, contohnya: cyberwar, pembobolan/pembajakan situs, pembuatan/penyebaran virus komputer, pencurian abstracts pribadi, Denial of Service (DOS), kejahatan berhubungan dengan nama domain, dan lain sebagainya.

Berdasarkan dokumen kongres PBB tentang The Prevention of Crime and The Treatment of Offlenderes di Havana, Cuba pada tahun 1999 dan di Wina, Austria tahun 2000, menyebutkan ada 2 istilah yang dikenal :

1. Cyber crime in a narrow sense (dalam arti sempit) disebut computer crime: any illegal behaviour directed by means of electronic operation that target the security of computer system and the data processed by them.

2. Cyber crime in a broader sense (dalam arti luas) disebut computer related crime: any illegal behaviour committed by means on relation to, a computer system offering or system or network, including such crime as illegal possession in, offering or distributing information by means of computer system or network.

Kali ini saya akan membahas 3 jenis cyber crime atau modus yang dilakukan beserta contoh kasus yang telah terjadi :

Cybercrime adalah istilah yang mengacu kepada aktivitas kejahatan dengan menggunakan komputer atau jaringan komputer sebagai alat, sasaran atau tempat terjadinya kejahatan tersebut. Di berbagai literatur, cybercrime dideteksi dari dua sudut pandang :

1. Kejahatan yang Menggunakan Teknologi Informasi sebagai Fasilitas, contohnya: pencurian Account Internet, penipuan lewat Email (Fraud), pemalsuan/pencurian Kartu Kredit, pembajakan, pornografi, Email Spam, perjudian online, terorisme, isu sara, situs yang menyesatkan dan lain sebagainya.

2. Kejahatan yang Menjadikan Sistem Teknologi Informasi sebagai sasaran, contohnya: cyberwar, pembobolan/pembajakan situs, pembuatan/penyebaran virus komputer, pencurian abstracts pribadi, Denial of Service (DOS), kejahatan berhubungan dengan nama domain, dan lain sebagainya.

Berdasarkan dokumen kongres PBB tentang The Prevention of Crime and The Treatment of Offlenderes di Havana, Cuba pada tahun 1999 dan di Wina, Austria tahun 2000, menyebutkan ada 2 istilah yang dikenal :

1. Cyber crime in a narrow sense (dalam arti sempit) disebut computer crime: any illegal behaviour directed by means of electronic operation that target the security of computer system and the data processed by them.

2. Cyber crime in a broader sense (dalam arti luas) disebut computer related crime: any illegal behaviour committed by means on relation to, a computer system offering or system or network, including such crime as illegal possession in, offering or distributing information by means of computer system or network.

Kali ini saya akan membahas 3 jenis cyber crime atau modus yang dilakukan beserta contoh kasus yang telah terjadi :

· Unauthorized

Access to Computer System and Service

Kejahatan yang dilakukan dengan memasuki/menyusup ke dalam suatusistem

jaringan komputer secara tidak sah, tanpa izin atau tanpa sepengetahuan dari

pemilik sistem jaringan komputer yang dimasukinya. Biasanya pelaku kejahatan

(hacker) melakukannya dengan maksud sabotase ataupun pencurian informasi

penting dan rahasia. Namun begitu, ada juga yang melakukannya hanya karena

merasa tertantang untuk mencoba keahliannya menembus suatu sistem yang memiliki

tingkat proteksi tinggi. Kejahatan ini semakin marak dengan berkembangnya

teknologi Internet/intranet. Kita tentu belum lupa ketika masalah Timor Timur

sedang hangat-hangatnya dibicarakan di tingkat internasional, beberapa website

milik pemerintah RI dirusak oleh hacker (Kompas, 11/08/1999). Beberapa waktu

lalu, hacker juga telah berhasil menembus masuk ke dalam data base berisi data

para pengguna jasa America Online (AOL), sebuah perusahaan Amerika Serikat yang

bergerak dibidang ecommerce yang memiliki tingkat kerahasiaan tinggi

(Indonesian Observer, 26/06/2000). Situs Federal Bureau of Investigation (FBI)

juga tidak luput dari serangan para hacker, yang mengakibatkan tidak

berfungsinya situs ini beberapa waktu lamanya (http://www.fbi.org).

·

Offense against Intellectual Property.

Kejahatan ini ditujukan terhadap Hak atas Kekayaan Intelektual yang dimiliki

pihak lain di internet. Sebagai contoh adalah peniruan tampilan pada web page

suatu situs milik orang lain secara ilegal, penyiaran suatu informasi di

internet yang ternyata merupakan rahasia dagang orang lain, dan

sebagainya.Dapat kita contohkan saat ini.Situs mesin pencari bing milik

microsoft yang konon di tuduh menyerupai sebuah situs milik perusahaan

travel online.

·

Illegal Contents.

Merupakan kejahatan dengan memasukkan data atau informasi ke internet

tentang sesuatu hal yang tidak benar, tidak etis, dan dapat dianggap melanggar

hukum atau mengganggu ketertiban umum. Sebagai contohnya adalah pemuatan suatu

berita bohong atau fitnah yang akan menghancurkan martabat atau harga diri

pihak lain, hal-hal yang berhubungan dengan pornografi atau pemuatan suatu

informasi yang merupakan rahasia negara, agitasi dan propaganda untuk melawan

pemerintahan yang sah, dan sebagainya.Masih ingat dengan kasus prita mulyasari

yang sampai saat ini belum selesai.Hanya gara-gara tulisan emailnya yang

sedikit merusak nama baik sebuah institusi kesehatan swasta dia di seret ke

meja hijau.

Undang-Undang di Indonesia

berhubungan dengan CyberCrime

Menjawab tuntutan dan tantangan komunikasi global lewat

Internet, Undang-Undang yang diharapkan (ius konstituendum) adalah perangkat

hukum yang akomodatif terhadap perkembangan serta antisipatif terhadap

permasalahan, termasuk dampak negatif penyalahgunaan Internet dengan berbagai

motivasi yang dapat menimbulkan korban-korban seperti kerugian materi dan non

materi. Saat ini, Indonesia belum memiliki Undang – Undang khusus/ cyber law

yang mengatur mengenai cybercrime walaupun rancangan undang undang

tersebut sudah ada sejak tahun 2000 dan revisi terakhir dari rancangan

undang-undang tindak pidana di bidang teknologi informasi sejak tahun 2004

sudah dikirimkan ke Sekretariat Negara RI oleh Departemen Komunikasi dan Informasi

serta dikirimkan ke DPR namun dikembalikan kembali ke Departemen Komunikasi dan

Informasi untuk diperbaiki. Tetapi, terdapat beberapa hukum positif lain yang

berlaku umum dan dapat dikenakan bagi para pelaku cybercrime terutama untuk

kasuskasus yang menggunakan komputer sebagai sarana, antara lain:

Kitab Undang-Undang Hukum Pidana

Dalam upaya menangani kasus-kasus yang terjadi para penyidik

melakukan analogi atau perumpamaan dan persamaaan terhadap pasal-pasal yang ada

dalam KUHP. Pasal-pasal didalam KUHP biasanya digunakan lebih dari

satu Pasal karena melibatkan beberapa perbuatan sekaligus pasal- pasal yang dapat dikenakan dalam KUHP pada cybercrime antara lain :

satu Pasal karena melibatkan beberapa perbuatan sekaligus pasal- pasal yang dapat dikenakan dalam KUHP pada cybercrime antara lain :

Pasal

362 KUHP yang dikenakanuntuk kasus

carding dimana pelaku mencuri nomor kartu kredit milik orang lain walaupun

tidak secara fisik karena hanya nomor kartunya saja yang diambil dengan

menggunakan software card generator di Internet untuk melakukan transaksi

di e-commerce. Setelah dilakukan transaksi dan barang dikirimkan, kemudian penjual yang ingin mencairkan uangnya di bank

ternyata ditolak karena pemilik kartu bukanlah orang yang melakukan

transaksi.

Pasal

378 KUHP dapat dikenakan untuk penipuan

dengan seolah olah menawarkan dan menjual suatu produk atau barang dengan

memasang iklan di salah satu website sehingga orang tertarik untuk

membelinya lalu mengirimkan uang kepada pemasang iklan. Tetapi, pada

kenyataannya, barang tersebut tidak ada. Hal tersebut diketahui setelah

uang dikirimkan dan barang yang dipesankan tidak datang sehingga pembeli

tersebut menjadi tertipu.

Pasal

335 KUHpelaku biasanya mengetahui

rahasia korban.

Pasal

311 KUHP dapat dikenakan untuk kasus

pencemaran nama baik dengan menggunakan media Internet. Modusnya adalah

pelaku menyebarkan email kepada teman-teman korban tentang suatu cerita

yang tidak benar atau mengirimkan email ke suatu mailing list sehingga

banyak orang mengetahui cerita tersebut.

Pasal

303 KUHP dapat dikenakan untuk menjerat

permainan judi yang dilakukan secara online di Internet dengan

penyelenggara dari Indonesia.

Pasal

282 KUHP dapat dikenakan untuk

penyebaran pornografi maupun website porno yang

banyak beredar dan mudah diakses di Internet. Walaupun berbahasa

Indonesia, sangat sulit sekali untuk menindak pelakunya karena mereka melakukan

pendaftaran domain tersebut diluar negri dimana pornografi yang

menampilkan orang dewasa bukan merupakan hal yang ilegal.

Pasal

282 dan 311 KUHP dapat

dikenakan untuk kasus penyebaran foto atau film pribadi seseorang yang

vulgar di Internet , misalnya kasus Sukma Ayu-Bjah.

Pasal

378 dan 262 KUHP dapat

dikenakan pada kasus carding, karena pelaku melakukan penipuan seolah-olah

ingin membeli suatu barang dan membayar dengan kartu kreditnya yang nomor

kartu kreditnya merupakan curian.

Pasal

406 KUHP dapat dikenakan pada kasus

deface atau hacking yang membuat sistem milik orang lain, seperti website

atau program menjadi tidak berfungsi atau dapat digunakan sebagaimana

mestinya

Undang-Undang No 19 Tahun 2002

tentang Hak Cipta.

Menurut Pasal 1 angka (8) Undang-Undang

No 19 Tahun 2002 tentang Hak Cipta, program komputer adalah sekumpulan intruksi

yang diwujudkan dalam bentuk bahasa, kode, skema ataupun bentuk lain yang

apabila digabungkan dengan media yang dapat dibaca dengan komputer akan mampu

membuat komputer bekerja untuk melakukan fungsi-fungsi khusus atau untuk

mencapai hasil yang khusus, termasuk persiapan dalam merancang

intruksi-intruksi tersebut. Hak cipta untuk program komputer berlaku selama 50

tahun (Pasal 30).

Harga program komputer/ software yang sangat mahal bagi

warganegara Indonesia merupakan peluang yang cukup menjanjikan bagi para pelaku

bisnis guna menggandakan serta menjual software bajakan dengan harga yang

sangat murah. Misalnya, program anti virus seharga $ 50 dapat dibeli dengan

harga Rp20.000,00. Penjualan dengan harga sangat murah dibandingkan dengan

software asli tersebut menghasilkan keuntungan yang sangat besar bagi pelaku

sebab modal yang dikeluarkan tidak lebih dari Rp 5.000,00 perkeping. Maraknya

pembajakan software di Indonesia yang terkesan “dimaklumi” tentunya sangat

merugikan pemilik hak cipta. Tindakan pembajakan program komputer tersebut juga

merupakan tindak pidana sebagaimana diatur dalam Pasal 72 ayat (3) yaitu

“Barang siapa dengan sengaja dan tanpa hak memperbanyak penggunaan untuk kepentingan komersial suatu program komputer dipidana dengan pidana penjara paling lama 5 (lima) tahun dan/atau denda paling banyak

Rp500.000.000,00 (lima ratus jutarupiah) “.

“Barang siapa dengan sengaja dan tanpa hak memperbanyak penggunaan untuk kepentingan komersial suatu program komputer dipidana dengan pidana penjara paling lama 5 (lima) tahun dan/atau denda paling banyak

Rp500.000.000,00 (lima ratus jutarupiah) “.

Undang-Undang No 36 Tahun 1999

tentang Telekomunikasi

Menurut Pasal 1 angka (1) Undang-Undang No 36 Tahun 1999,

Telekomunikasi adalah setiap pemancaran, pengiriman, dan/atau penerimaan dan

setiap informasi dalam bentuk tanda-tanda, isyarat, tulisan, gambar, suara, dan

bunyi melalui sistem kawat, optik, radio, atau sistem elektromagnetik lainnya.

Dari definisi tersebut, maka Internet dan segala fasilitas yang dimilikinya

merupakan salah satu bentuk alat komunikasi karena dapat mengirimkan dan

menerima setiap informasi dalam bentuk gambar, suara maupun film dengan sistem elektromagnetik.

Penyalahgunaan Internet yang mengganggu ketertiban umum atau

pribadi dapat dikenakan sanksi dengan menggunakan Undang-Undang ini, terutama

bagi para hacker yang masuk ke sistem jaringan milik orang lain

sebagaimana diatur pada Pasal 22, yaitu Setiap orang dilarang melakukan perbuatan tanpa hak, tidak sah, atau memanipulasi:

sebagaimana diatur pada Pasal 22, yaitu Setiap orang dilarang melakukan perbuatan tanpa hak, tidak sah, atau memanipulasi:

- Akses ke jaringan telekomunikasi

- Akses ke jasa telekomunikasi

- Akses ke jaringan telekomunikasi khusus.

Apabila anda melakukan hal tersebut seperti yang pernah

terjadi pada website KPU www.kpu.go.id, maka dapat dikenakan Pasal 50

yang berbunyi “Barang siapa yang melanggar ketentuan sebagaimana dimaksud dalam

Pasal 22, dipidana dengan pidana penjara paling lama 6 (enam) tahun dan/atau

denda paling banyak Rp600.000.000,00

(enam ratus juta rupiah)”

(enam ratus juta rupiah)”

Undang-Undang No 8 Tahun1997 tentang

Dokumen Perusahaan

Dengan dikeluarkannya Undang-Undang No. 8 Tahun 1997 tanggal

24 Maret 1997 tentang Dokumen Perusahaan, pemerintah berusaha untuk mengatur

pengakuan atas mikrofilm dan media lainnya (alat penyimpan informasi yang bukan

kertas dan mempunyai tingkat pengamanan yang dapat menjamin keaslian dokumen

yang dialihkan atau ditransformasikan. Misalnya Compact Disk – Read Only Memory

(CD – ROM), dan Write – Once – Read – Many (WORM), yang diatur dalam Pasal 12

Undang-Undang tersebut sebagai alat bukti yang sah.

Undang-Undang No 25 Tahun 2003

tentang Perubahan atas Undang-Undang No. 15 Tahun 2002 tentang Tindak

Pidana Pencucian Uang

Undang-Undang ini merupakan Undang-Undang yang paling ampuh

bagi seorang penyidik untuk mendapatkan informasi mengenai tersangka yang

melakukan penipuan melalui Internet, karena tidak memerlukan prosedur birokrasi

yang panjang dan memakan waktu yang lama, sebab penipuan merupakan salah satu

jenis tindak pidana yang termasuk dalam pencucian uang (Pasal 2 Ayat (1) Huruf

q). Penyidik dapat meminta kepada bank yang menerima transfer untuk memberikan

identitas dan data perbankan yang dimiliki oleh tersangka tanpa harus mengikuti

peraturan sesuai dengan yang diatur dalam Undang-Undang Perbankan. Dalam

Undang-Undang Perbankan identitas dan data perbankan merupakan bagian dari

kerahasiaan bank sehingga apabila penyidik membutuhkan informasi dan data

tersebut, prosedur yang harus dilakukan adalah mengirimkan surat dari Kapolda ke

Kapolri untuk diteruskan ke Gubernur Bank Indonesia. Prosedur tersebut memakan

waktu yang cukup lama untuk mendapatkan data dan informasi yang diinginkan.

Dalam Undang-Undang Pencucian Uang proses tersebut lebih cepat karena Kapolda

cukup mengirimkan surat kepada Pemimpin Bank Indonesia di daerah tersebut

dengan tembusan kepada Kapolri dan Gubernur Bank Indonesia, sehingga data dan

informasi yang dibutuhkan lebih cepat didapat dan memudahkan proses

penyelidikan terhadap pelaku, karena data yang diberikan oleh pihak bank, berbentuk:

aplikasi pendaftaran, jumlah rekening masuk dan keluar serta kapan dan dimana

dilakukan transaksi maka penyidik dapat menelusuri keberadaan pelaku

berdasarkan data– data tersebut. Undang-Undang ini juga mengatur mengenai alat

bukti elektronik atau digital evidence sesuai dengan Pasal 38 huruf b yaitu

alat bukti lain berupa informasi yang diucapkan, dikirimkan, diterima, atau

disimpan secara elektronik dengan alat optik atau yang serupa dengan itu.

Undang-Undang No 15 Tahun 2003 tentang

Pemberantasan Tindak Pidana Terorisme

Selain Undang-Undang No. 25 Tahun 2003 Undang-Undang ini

mengatur mengenai alat bukti elektronik sesuai dengan Pasal 27 huruf b yaitu

alat bukti lain berupa informasi yang diucapkan, dikirimkan, diterima,

atau disimpan secara elektronik dengan alat optik atau yang serupa dengan itu.

Digital evidence atau alat bukti elektronik sangatlah berperan dalam

penyelidikan kasus terorisme, karena saat ini komunikasi antara para pelaku di

lapangan dengan pimpinan atau aktor intelektualnya dilakukan dengan

memanfaatkan fasilitas di Internet untuk menerima perintah atau menyampaikan

kondisi di lapangan karena para pelaku mengetahui pelacakan terhadap Internet

lebih sulit dibandingkan pelacakan melalui handphone. Fasilitas yang sering

digunakan adalah e-mail dan chat room selain mencari informasi dengan

menggunakan search engine serta melakukan propaganda melalui bulletin board

atau mailing list.

Sumber :

http://anggarandre.blogspot.com/2012/04/macam-macam-cybercrime-dan-undang.html

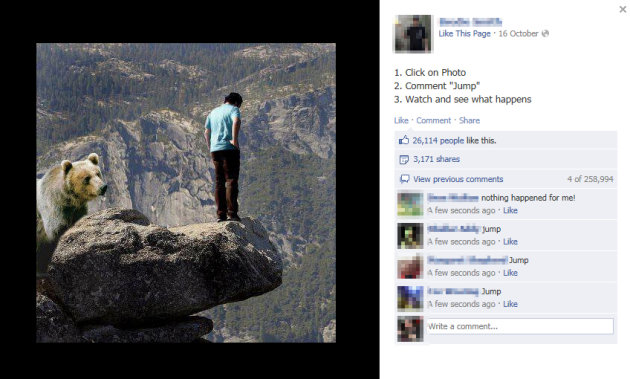

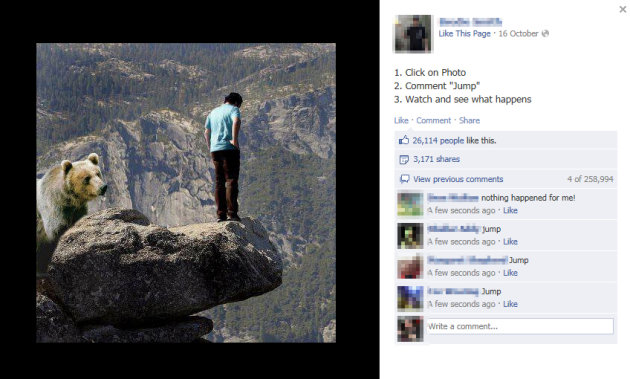

Bisnis Gelap ‘Like’ di Facebook

Para pengguna Facebook yang mengklik link yang berbunyi “Klik ini

jika Anda membenci kanker” bisa jadi mendapatkan kejutan yang tidak

menyenangkan. Link seperti gambar ini tidak berpengaruh apa-apa dan

hanya digunakan untuk mengumpulkan “like” yang akan dijual. Membuat para

penipu online menjadi kaya.

Like yang Anda berikan bisa membuat mereka makin kaya.

Like yang Anda berikan bisa membuat mereka makin kaya.

(Facebook)

Begitu telah mengumpulkan banyak “like”, halaman itu kemudian dijual untuk mendapatkan uang kepada para pelaku bisnis agar mereka agar terlihat populer.

Sebuah blog yang diposkan oleh Daylan Pearce, ahli mesin pencari di Next Digital di Melbourne, menjelaskan bagaimana cara kerja penipuan (scam) dan menunjukkan bagaimana halaman-halaman tersebut dijual.

Unggahan gambar yang berisi deskripsi seperti “Klik ‘like’ jika Anda bisa melihat harimau”, atau “Berikan komentar dan lihatlah apa yang akan terjadi” digunakan untuk mengumpulkan “like” dan komentar untuk sejumlah halaman.

Begitu halamannya telah mengumpulkan ribuan “like” dan komentar, maka halaman itu akan memiliki posisi tertinggi dalam News Feed para pengguna Facebook. “Like” bagaikan mata uang bagi situs tersebut.

Pearce mengungkapkan bahwa halaman dengan 100.000 “like” dapat dijual seharga $200 (sekitar Rp2 juta).

Pearce menjelaskan dalam blognya, semakin banyak “like” dan “share” dan komentar yang didapat, semakin terbuka pula peluang mendapatkan keuntungan dalam jangka waktu pendek dan panjang.

Begitu sebuah halaman sudah mendapatkan 700 ribu “like” (dengan cara menipu), maka halaman itu akan dijual ke orang lain yang ingin populer dalam waktu cepat. Informasi halaman pun diubah — bukan lagi soal kanker, binatang dsb tetapi mengenai bisnis.

David Em, peniliti jaringan keamanan senior di Kaspersky Lab berkata, “Situs jejaring sosial seperti Facebook dan Twitter mengalami peningkatan target kejahatan dunia maya.”

“Alasan utamanya adalah kepercayaan yang dirasakan oleh orang-orang saat berhubungan dengan para sahabat mereka secara online. Orang-orang lebih senang mengklik sebuah link yang dibagikan teman, dan rasa kepercayaan itulah yang dimanfaatkan oleh para pelaku kejahatan di dunia maya.” (Yahoo! News)

Sumber:

http://id.spesial.yahoo.com/news/bisnis-gelap-like-di-facebook-nl-beautifully-different.html

Like yang Anda berikan bisa membuat mereka makin kaya.

Like yang Anda berikan bisa membuat mereka makin kaya.(Facebook)

Begitu telah mengumpulkan banyak “like”, halaman itu kemudian dijual untuk mendapatkan uang kepada para pelaku bisnis agar mereka agar terlihat populer.

Sebuah blog yang diposkan oleh Daylan Pearce, ahli mesin pencari di Next Digital di Melbourne, menjelaskan bagaimana cara kerja penipuan (scam) dan menunjukkan bagaimana halaman-halaman tersebut dijual.

Unggahan gambar yang berisi deskripsi seperti “Klik ‘like’ jika Anda bisa melihat harimau”, atau “Berikan komentar dan lihatlah apa yang akan terjadi” digunakan untuk mengumpulkan “like” dan komentar untuk sejumlah halaman.

Begitu halamannya telah mengumpulkan ribuan “like” dan komentar, maka halaman itu akan memiliki posisi tertinggi dalam News Feed para pengguna Facebook. “Like” bagaikan mata uang bagi situs tersebut.

Pearce mengungkapkan bahwa halaman dengan 100.000 “like” dapat dijual seharga $200 (sekitar Rp2 juta).

Pearce menjelaskan dalam blognya, semakin banyak “like” dan “share” dan komentar yang didapat, semakin terbuka pula peluang mendapatkan keuntungan dalam jangka waktu pendek dan panjang.

Begitu sebuah halaman sudah mendapatkan 700 ribu “like” (dengan cara menipu), maka halaman itu akan dijual ke orang lain yang ingin populer dalam waktu cepat. Informasi halaman pun diubah — bukan lagi soal kanker, binatang dsb tetapi mengenai bisnis.

David Em, peniliti jaringan keamanan senior di Kaspersky Lab berkata, “Situs jejaring sosial seperti Facebook dan Twitter mengalami peningkatan target kejahatan dunia maya.”

“Alasan utamanya adalah kepercayaan yang dirasakan oleh orang-orang saat berhubungan dengan para sahabat mereka secara online. Orang-orang lebih senang mengklik sebuah link yang dibagikan teman, dan rasa kepercayaan itulah yang dimanfaatkan oleh para pelaku kejahatan di dunia maya.” (Yahoo! News)

Sumber:

http://id.spesial.yahoo.com/news/bisnis-gelap-like-di-facebook-nl-beautifully-different.html

Kamis, 11 Oktober 2012

IT Security buat benteng pertahanan

Grafik ancaman cybercrime makin hari makin munjulang, mengingat pengguna internet dan aktifitas di dunia maya seperti kuda yang sedang berpacu tanpa henti.

Melihat kondisi seperti itu, Kementerian Komunikasi dan Informatika (Kominfo) coba mengadakan saembara tentang sharing ilmu lewat sebuah konferensi internasional bertajuk 'Indonesia Information Security Forum (IIS) 2012: Cybersecurity Policy & Regulation Confidence Building Measures in Cyberspace' yang di selenggarakan di Bandung pada 9-10 Oktober 2012 lalu.

Menurut Dirjen Aplikasi dan Telematika Kementerian Kominfo Ashwin Sasongko, acara ini jadi bentuk concern pemerintah untuk mewaspadai potensi ancaman keamanan informasi di era digital.

"Kami mengumpulkan komunitas-komunitas informasi teknologi untuk share informasi perkembangan soal keamanan informasi saat ini. Dengan tujuan menggalang komitmen secara konkret bagi penguatan upaya menghadapi beragam ancaman cybercrime," ujarnya, di Hotel Hilton, Jalan HOS Cokroaminoto, Bandung, Rabu (10/10/2012).

Aswhin menambahkan, perkembangan penggunaan internet saat ini meningkat pesat yang di antaranya ditandai dengan berbagai pembangunan infrastruktur dan konten IT. "Belum lagi program seperti e-banking, e-ktp dan lain-lain," katanya.

Namun pertumbuhan itu, lanjut Ashwin, harus disertai dengan adanya jaminan keamanan sehingga para pengguna internet tak khawatir.

"Dari segi security, kalau enggak aman, maka pengguna internet akan kabur. Contohnya saja Bandung, kalau kia tahu bagaimana keamanannya kan tidak ada masalah ketika kita akan mengunjunginya. Kita mengantisipasi supaya yang dikhawatirkan jangan sampai terjadi," pungkasnya.

Sejumlah gangguan keamanan informasi yang dimaksud misalnya spoofing, spamming, sniffer, cracker, hacker, cyber terorist, serbuan virus dan sebagainya.

Dalam acara ini, hadir memberikan keynote speech yaitu oleh Basuki Yusuf Iskandar selaku Sekjen Kementerian Kominfo, Dirjen Pertahanan Potensial Kementerian Pertahanan Pos M Hutabarat dan Subiyanta Mandala dari Badan Pembinaan Hukum Nasional Kementerian Hukum dan HAM.

Acara ini diikuti oleh ratusan peserta yang terdiri dari peneliti, praktisi dan ahli di bidang keamanan IT, sektor publik dan masyarakat umum. Menghadirkan tema seminar 'Global Cyber Securitty Issue' dengan pembicara Prof. Dr. Marco Gercke (ITU Cybersecurity Consultant), Dr.Ian Brown (Oxford University) dan Kim Andreasson dari UN on Government Security.

Referensi : http://inet.detik.com

Melihat kondisi seperti itu, Kementerian Komunikasi dan Informatika (Kominfo) coba mengadakan saembara tentang sharing ilmu lewat sebuah konferensi internasional bertajuk 'Indonesia Information Security Forum (IIS) 2012: Cybersecurity Policy & Regulation Confidence Building Measures in Cyberspace' yang di selenggarakan di Bandung pada 9-10 Oktober 2012 lalu.

Menurut Dirjen Aplikasi dan Telematika Kementerian Kominfo Ashwin Sasongko, acara ini jadi bentuk concern pemerintah untuk mewaspadai potensi ancaman keamanan informasi di era digital.

"Kami mengumpulkan komunitas-komunitas informasi teknologi untuk share informasi perkembangan soal keamanan informasi saat ini. Dengan tujuan menggalang komitmen secara konkret bagi penguatan upaya menghadapi beragam ancaman cybercrime," ujarnya, di Hotel Hilton, Jalan HOS Cokroaminoto, Bandung, Rabu (10/10/2012).

Aswhin menambahkan, perkembangan penggunaan internet saat ini meningkat pesat yang di antaranya ditandai dengan berbagai pembangunan infrastruktur dan konten IT. "Belum lagi program seperti e-banking, e-ktp dan lain-lain," katanya.

Namun pertumbuhan itu, lanjut Ashwin, harus disertai dengan adanya jaminan keamanan sehingga para pengguna internet tak khawatir.

"Dari segi security, kalau enggak aman, maka pengguna internet akan kabur. Contohnya saja Bandung, kalau kia tahu bagaimana keamanannya kan tidak ada masalah ketika kita akan mengunjunginya. Kita mengantisipasi supaya yang dikhawatirkan jangan sampai terjadi," pungkasnya.

Sejumlah gangguan keamanan informasi yang dimaksud misalnya spoofing, spamming, sniffer, cracker, hacker, cyber terorist, serbuan virus dan sebagainya.

Dalam acara ini, hadir memberikan keynote speech yaitu oleh Basuki Yusuf Iskandar selaku Sekjen Kementerian Kominfo, Dirjen Pertahanan Potensial Kementerian Pertahanan Pos M Hutabarat dan Subiyanta Mandala dari Badan Pembinaan Hukum Nasional Kementerian Hukum dan HAM.

Acara ini diikuti oleh ratusan peserta yang terdiri dari peneliti, praktisi dan ahli di bidang keamanan IT, sektor publik dan masyarakat umum. Menghadirkan tema seminar 'Global Cyber Securitty Issue' dengan pembicara Prof. Dr. Marco Gercke (ITU Cybersecurity Consultant), Dr.Ian Brown (Oxford University) dan Kim Andreasson dari UN on Government Security.

Referensi : http://inet.detik.com

Jumat, 05 Oktober 2012

Tiap Detik 18 Orang Dewasa Jadi Korban Kejahatan Dunia Maya

CHIP.co.id - Norton hari ini resmi merilis laporan

tahunan Norton Cybercrime Report. Laporan ini didasarkan pada penelitian

yang bertujuan untuk memberikan pemahaman mengenai bagaimana kejahatan

dunia maya mempengaruhi konsumen, dan bagaimana teknologi baru yang

telah beradaptasi dan berevolusi berdampak pada keamanan banyak orang.

Berdasarkan Norton Cybercrime Report edisi 2012, terungkap bahwa tiap

detik, 18 orang dewasa menjadi korban kejahatan dunia maya. Pada

tingkat global, korban kejahatan dunia maya mencapai lebih dari satu

setengah juta setiap harinya. Dengan total kerugian rata-rata sebesar

USD197 per korban di seluruh dunia.

Dalam 12 bulan terakhir diperkirakan ada 556 orang dewasa mengalami

kejahatan dunia maya, hal ini melebihi dari populasi penduduk Uni Eropa.

Angka ini mewakili 46 persen orang dewasa yang menjadi korban kejahatan

dunia maya dalam 12 bulan terakhir, setara dengan temuan tahun 2011 (45

persen).

Mengubah Wajah Kejahatan Dunia Maya

Survei tahun ini menunjukkan adanya peningkatan bentuk “baru”

kejahatan dunia maya dibandingkan dengan tahun terakhir, seperti

penemuan pada jejaring sosial atau perangkat mobile. Hal ini menandakan

bahwa kejahatan dunia maya mulai berfokus dan meningkat pada perangkat

yang populer.

Satu dari lima orang dewasa yang melakukan aktivitas online (21

persen) telah menjadi korban kejahatan dunia maya mulai dari menjadi

korban di jejaring sosial sampai menjadi korban di perangkat bergerak,

dan 39 persen dari pengguna jejaring sosial telah menjadi korban dari

kejahatan sosial di dunia maya, dengan rincian:

- 15 persen pengguna jejaring sosial melaporkan bahwa profil seseorang telah dibajak serta berpura-pura menjadi orang pemilik profil tersebut.

- Satu dari 10 pengguna jejaring sosial mengatakan bahwa mereka telah menjadi korban scam dan link yang menipu pada jejaring sosial.

- Sementara 75 persen percaya bahwa kejahatan dunia maya mengatur pandangan mereka di jejaring sosial, kurang dari setengahnya (44 persen) sebenarnya menggunakan solusi keamanan yang melindungi mereka dari ancaman jejaring sosial dan hanya 49 persen menggunakan privacy settings untuk mengkontrol informasi apa yang mereka sebarkan, mereka berikan, dan dengan siapa mereka berbagi.

- Hampir sepertiganya (31 persen) pengguna perangkat mobile menerima pesan singkat dari seseorang yang tidak mereka kenal dan meminta mereka untuk mengklik link yang telah tersambung atau melakukan panggilan keluar ke nomor yang tidak dikenal untuk mengambil “pesan suara”.

“Kejahatan dunia maya mengubah taktik mereka dengan menargetkan pada

pertumbuhan perangkat bergerak dan jejaring sosial dimana konsumen

kurang perhatian dengan risiko keamanannya,” ujar Marian Merritt, Norton

Internet Safety Advocate. “Hal ini mencerminkan apa yang kita lihat di

Symantec Internet Security Threat Report9 tahun ini yang dilaporkan

hampir dua kali lipat kerentanan perangkat mobile di tahun 2011 dari

tahun sebelumnya.”

Norton Cybercrime Report 2012 juga mengungkap bahwa sebagian besar

pengguna internet masih mengabaikan beberapa tindakan pencegahan

kejahatan dunia maya. Misalnya, 40 persen tidak menggunakan kata sandi

yang kompleks atau mengubah kata sandi mereka secara berkala dan lebih

dari sepertiga tidak memeriksa kembali simbol gembok di browser sebelum

memasukkan informasi pribadi yang sensitif seperti rincian online

perbankan.

“Akun email pribadi sering berisikan kunci ke dunia online Anda.

Tidak hanya penjahat yang mendapatkan segala akses ke inbox Anda, mereka

juga bisa mengatur ulang kata sandi Anda untuk setiap situs online

lainnya dengan mengklik link “forgot your password”, mem-blok beberapa

email dan secara efektif mengunci Anda keluar dari akun Anda sendiri,”

ujar Adam Palmer, Norton Lead Cybersecurity Advisor. “Lindungi email

Anda dengan menggunakan kata sandi yang kompleks dan menggantinya secara

bertahap.”

Di samping itu, laporan tahun ini mengindikasikan bahwa banyak yang

tidak menyadari mengenai beberapa bentuk yang paling umum dari kejahatan

dunia maya. Kenyataannya, 40 persen orang dewasa tidak mengetahui bahwa

malware dapat bekerja secara diam-diam sehingga sulit untuk mengetahui

apakah komputer mereka telah diganggu, dan lebih dari setengahnya (55

persen) tidak yakin bahwa komputer mereka saat ini bebas dan bersih dari

virus.

Ref:

http://chip.co.id/news/read/2012/09/10/3139424/Tiap.Detik.18.Orang.Dewasa.Jadi.Korban.Kejahatan.Dunia.Maya#

Kejahatan Dunia Maya Semakin Mengerikan

Oleh Nanang B Subekti (10

April 2012). Tulisan ini saya buat dari beberapa cerita yang terjadi

pada salah satu sahabat-sahabat dan anggota keluarga saya yang tiba-tiba

dihubungi orang tidak dikenal jika salah satu anggota keluarganya

terkena kecelakaan. Sontak dia langsung menjadi lemas dan tidak berdaya.

Sesaat kemudian berita heboh ini akhirnya juga menggemparkan seluruh

anggota keluarga. Tak satupun anggota keluarga tidak merasa panik.

Pernahkah hal seperti ini terjadi pada diri Anda?

Oleh Nanang B Subekti (10

April 2012). Tulisan ini saya buat dari beberapa cerita yang terjadi

pada salah satu sahabat-sahabat dan anggota keluarga saya yang tiba-tiba

dihubungi orang tidak dikenal jika salah satu anggota keluarganya

terkena kecelakaan. Sontak dia langsung menjadi lemas dan tidak berdaya.

Sesaat kemudian berita heboh ini akhirnya juga menggemparkan seluruh

anggota keluarga. Tak satupun anggota keluarga tidak merasa panik.

Pernahkah hal seperti ini terjadi pada diri Anda?Dari cerita di atas yang menarik untuk ditelaah adalah mengapa orang tak dikenal bisa mengetahui identitas kita secara lengkap? Dari mana mereka mengetahui? Jawabnya: bisa jadi dari fasilitas online yang sering kita manfaatkan sehari-hari justru menjadi bumerang bagi diri kita sendiri. Berikut ini beberapa tips untuk menghindari kejahatan akibat aktifitas di dunia maya.

1. Hati-hati dengan indentitas diri

Maraknya dunia online seperti jejaring sosial (Facebook, Twitter dll) dan aneka forum diskusi online secara tidak langsung memaksa user untuk menyediakan informasi tentang dirinya mulai dari nama, tanggal lahir, alamat, nomor telpon, dll. Hampir semua penyedia jasa online menghendaki usernya mengisi form secara jujur. Pertanyaan yang menarik adalah seberapa jauh kita yakin jika data yang kita isi tersebut aman?

Secara umum semua penyedia media online menyerukan jika data diri users aman. Justru data user menjadi tidak aman akibat kecerobohannya sendiri sehingga datanya bisa dimiliki oleh orang lain sepeti tidak sign out sehabis malakukan aktifitas online apalagi dilakukan ditempat terbuka seperti warnet dll. Kehatian-hatian dalam menjadi akun harus dilakukan.

Tips: sebagai sesama pengguna media online kita harus pastikan data kita aman. Lakukan beberapa hal di bawah ini:

- Lakukan pengelolaan akun secara baik misalnya dengan mengganti password secara teratur. Pergunakan password yang mudah diingat tetapi dibangun dengan beberapa kode yang berbeda seperti kombinasi angka, huruf besar kecil, dan simbol-simbol tertentu. Jangan pergunakan tanggal lahir atau nomor HP sebagai password sehingga memudahkan orang lain untuk mengenalnya. Jangan pernah berbagi informasi username dan password dengan orang yang tidak bisa dipercaya.

- Jangan pernah mengumbar data secara terang-terangan di internet. Ketika Anda mengumbar data diri, maka Anda memberikan kesempatan orang lain mengenal diri Anda secara mudah. Kita tidak pernah tahu siapa saja yang akses dokumen kita. Proteksi semua informasi pribadi supaya tidak mudah diakses oleh orang lain. Ingat jika beberapa informasi pribadi sering dipakai untuk validasi akun lain seperti tanggal lahir dan alamat rumah sering dipakai saat minta informasi perbangkan dll. Jadi proteksi informasi sensitif tentang diri kita.

- Jangan pernah mengumbar identitas seluruh anggota keluarga secara terbuka di media online yang berakibat orang lain mengetahui anggota keluarga kita dengan mudah. Hal demikian sering dimanfaatkan untuk membuat cerita buruk tentang kejadian yang menimpa anggota keluarga.

- Jangan pernah terlalu terbuka upload informasi detail tentang tempat tinggal seperti alamat dan foto rumah untuk menghindari kejahatan seperti perampokan.

- Hindari upload dokumen properti pribadi secara berlebih seperti foto-foto mobil pribadi, perangkat elektronin dll yang membuat orang lain tergoda untuk merampasknya.

Sebagai pengguna media online seperti jejaring sosial hampir setiap hari ada yang add saya sebagai teman. Hal yang paling menarik adalah seringkali saya tidak mengenal orang tersebut. Hal ini sangat aneh karena saya berteman dengan orang asing atau orang yang identitasnya tidak jelas. Dari berbagai media masa sering kita jumpai beberapa orang menjadi korban oleh temannya yang dikenal di media online. Untuk menghindari hal tersebut, hal-hal dibawah ini bisa dilakukan:

- Lakukan verifikasi teman baru tersebut untuk mengenal lebih jauh siapa dia.

- lakukan pelacakan menggunakan data yang bisa dimanfaatkan misalnya lewat search engine. Silahkan masukan di Google nama atau alamat email untuk mengetahui hasil pelacakan Google.

- Kelola teman dalam berbagai tingakatan misalnya teman sekolah, kolega kantor, teman baru dll yang memudahkan Anda untuk mengetahui mereka beserta penyediaan akses informasi yang bisa didapat tentang Anda.

- Lakukan pemantauan aktifitas teman baru tersebut sebelum berinteraksi lebih jauh. Jika teman baru tersebut tidak sesuai dengan keinginan Anda, lebih baik segera memutuskan apakah mau dilanjutkan atau dihentikan pertemanan onlinenya.

3. Hati-hati dengan perangkat online

Perkembangan teknologi semakin hebat. Hampir semua aktifitas modern

berbau teknologi seperti internet banking dll. Hal lain yang perlu

dicermati adalah seberapa amankah perangkat kita mendukung kegiatan

online. Kita harus hati-hati karena banyak sekali program jahat yang

memantau aktifitas online kita dengan cara mengambil dokumen atau data

kita. Nah, bagaimana jika yang diambil adalah data penting seperti akun

bank dan password, kartu kredit, username dan password , dll. Tidak ada

salahnya kita harus pastikan jika perangkat kita aman dari program

jahat.

Demikian tips pendek ini, semoga bermanfaat saat beraktifitas online!! Pesan:

Kejatan bisa terjadi karena adanya kesempatan. Jadi, jangan pernah

memberikan kesempatan kepada orang lain untuk berbuat jahat pada diri

kita.

Ref: http://subekti.com/2012/04/10/kejahatan-dunia-maya/

Langganan:

Komentar (Atom)